กระทรวงสาธารณะสุขออกแถลงข่าวเมื่อวันที่ 9 กันยายน 2563 กรณีโรงพยาบาลสระบุรีถูกโจมตี ทางไซเบอร์ เมื่อวันที่ 5 กันยายน 2563 โดยไวรัสเรียกค่าไถ่ (Ransomware) ซึ่งมีการโจมตีในหลายระบบ รวมถึงฐานข้อมูลของระบบบริการผู้ป่วย ทำให้ไม่สามารถสืบค้นข้อมูลประวัติเก่าหรือให้บริการออนไลน์ได้

กระทรวงสาธารณะสุขออกแถลงข่าวเมื่อวันที่ 9 กันยายน 2563 กรณีโรงพยาบาลสระบุรีถูกโจมตี ทางไซเบอร์ เมื่อวันที่ 5 กันยายน 2563 โดยไวรัสเรียกค่าไถ่ (Ransomware) ซึ่งมีการโจมตีในหลายระบบ รวมถึงฐานข้อมูลของระบบบริการผู้ป่วย ทำให้ไม่สามารถสืบค้นข้อมูลประวัติเก่าหรือให้บริการออนไลน์ได้

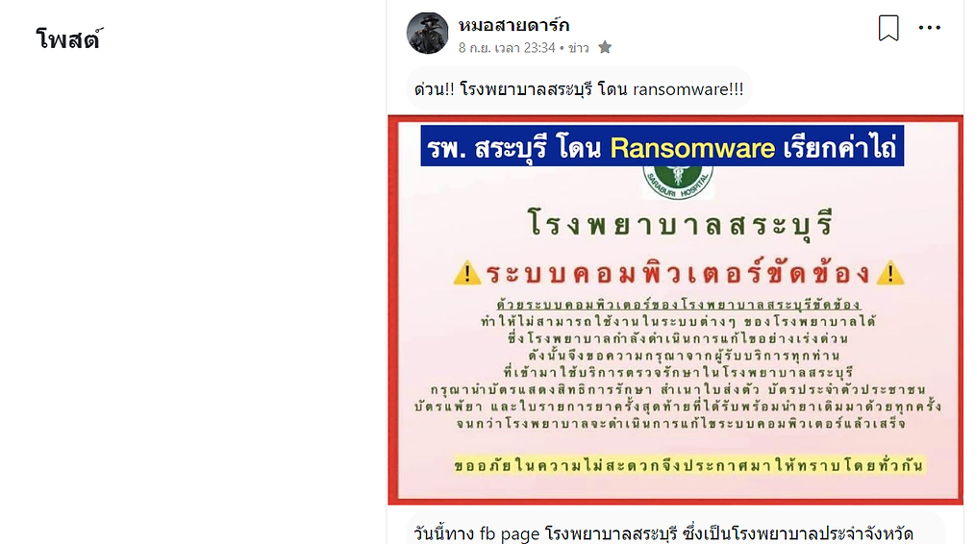

ผู้ใช้งาน Blockdit “หมอสายดาร์ก” อ้างว่าได้รับข้อมูลจากหมอที่อยู่ในโรงพยาบาล (ข้อมูลอย่างไม่เป็นทางการ) ระบุว่าแฮกเกอร์ได้เรียกร้องค่าไถ่เป็นสกุลเงิน Bitcoin เป็นจำนวน 200,000 BTC หรือราว ๆ 60,000 ล้านบาท และระบุว่าโรงพยาบาลไม่ได้มีการสำรองข้อมูลสม่ำเสมอ ซึ่งข้อมูลที่สำรองไว้ล่าสุดคือเมื่อปี 2558 ทำให้ไม่สามารถใช้งานข้อมูลนั้นได้

1.แฝงมาในรูปแบบเอกสารแนบทางอีเมล (Phishing emails)

Ransomware ส่วนใหญ่จะแพร่กระจายผ่านทางอีเมล โดยจะปลอมแปลงผู้ส่งเป็นอีเมลของผู้ให้บริการที่มีชื่อเสียง อย่างเช่น ธนาคาร, ผู้ให้บริการอีเมล หรือ ผู้ให้บริการโซเชียลเน็ตเวิร์คต่าง ๆ เป็นต้น ซึ่งจะมีการใช้หัวข้อหรือเนื้อหาอีเมลที่ดูน่าเชื่อถือ จนผู้ใช้งานหลงคิดว่าเป็นอีเมลของผู้ให้บริการนั้นจริง ๆ และหลอกให้ผู้ใช้งานคลิก Link หรือดาวน์โหลดเอกสารไฟล์แนบ เพื่อทำการแพร่กระจายไวรัส

2. การเข้าถึงเว็บไซต์อันตราย (Strategic web compromise)

ผู้ใช้สามารถกลายเป็นเหยื่อได้โดยไม่ได้ตั้งใจเพียงแค่เข้าถึงหน้าเว็บไซต์ที่ถูกควบคุมและทำการฝังสคริปต์หรือโค้ดอันตรายไว้โดยแฮกเกอร์ เมื่อผู้ใช้ทำการเข้าถึงหน้าเว็บไซต์ดังกล่าวสคริปต์คำสั่งก็จะเริ่มทำงาน และดาวน์โหลดไวรัส Ransomware เพื่อติดตั้งบนเครื่องเป้าหมายทันที

3. การดาวน์โหลดและติดตั้งซอฟต์แวร์ที่ไม่ถูกลิขสิทธิ์ (Drive-by download)

Ransomware อาจแฝงอยู่ในซอฟต์แวร์ที่ละเมิดลิขสิทธิ์หรือซอฟต์แวร์ที่ไม่สามารถตรวจสอบแหล่งที่มาได้ เมื่อผู้ใช้ทำการดาวน์โหลดและติดตั้งซอฟต์แวร์เหล่านั้น ก็มีโอกาสที่จะติดตั้ง Ransomware ลงบนเครื่องด้วยเช่นกัน

4. เครื่องเป้าหมายมีช่องโหว่ (Exploiting vulnerabilities in Internet-accessible systems)

อีกหนึ่งกุญแจสำคัญที่ทำให้ถูกโจมตีด้วย Ransomware คือช่องโหว่ หากเครื่องเป้าหมายมีช่องโหว่ อาจถูกใช้เป็นช่องทางให้แฮกเกอร์ใช้เพื่อโจมตีได้ ไม่ว่าจะเป็นช่องโหว่ของระบบปฏิบัติการ ช่องโหว่ของซอฟต์แวร์หรือช่องโหว่ของเว็บเบราวเซอร์ต่างๆ เป็นต้น

1. ดำเนินการกำหนดและจัดทำบทบาทและหน้าที่ความรับผิดชอบสำหรับความมั่นคงปลอดภัยสารสนเทศของบุคลากรขององค์กรและผู้ที่เกี่ยวข้องทั้งหมดในขอบเขต

2. ดำเนินการอัพเดตแพตช์ความปลอดภัยบนระบบปฏิบัติการหรือซอฟต์แวร์ต่าง ๆ อย่างสม่ำเสมอ แม้กระทั่งเว็บเบราวเซอร์และส่วนเสริมหรือส่วนขยายที่ใช้งานก็ต้องทำการอัพเดตเป็นประจำ

1. https://www.sanook.com/news/8248818/