เมื่อวันที่ 26 กรกฏาคม 2564 นักวิจัยด้านความมั่นคงปลอดภัย Gilles Lionel ได้ค้นพบช่องโหว่ด้านความปลอดภัยใหม่บนระบบปฏิบัติการ Windows ที่เกิดจาก Protocol NTLM สำหรับการพิสูจน์ตัวตน ด้วยเทคนิคการโจมตีแบบ NTLM Relay Attack หรือที่เรียกว่า “PetitPotam[1]” ทำให้ผู้ไม่ประสงค์ดีสามารถควบคุมโดเมน Windows หรือ เซิร์ฟเวอร์ Windows ได้สำเร็จ

อ้างอิง https://thehackernews.com/

โดยช่องโหว่ดังกล่าวจะดำเนินการบังคับให้เครื่องเซิร์ฟเวอร์ Windows รับรองความถูกต้องกับเครื่องผู้ไม่ประสงค์ดีผ่านฟังก์ชัน Microsoft Encrypting File System Remote Protocol (MS-EFSRPC[2]) เพื่อควบคุมอุปกรณ์หรือควบคุมโดเมนให้ตรวจสอบสิทธิ์อันตรายกับNTLM[3] Relay Attack ทำให้ผู้ไม่ประสงค์ดีสามารถขโมยแฮชและใบรับรอง ที่ทำการระบุตัวตนของเครื่องผู้ไม่ประสงค์ดีได้

อ้างอิง https://thehackernews.com/

เพื่อป้องกันการโจมตี NTLM Relay Attack บนเครือข่ายที่เปิดใช้งาน NTLM ให้ดำเนินการตรวจสอบบริการที่อนุญาตตรวจสอบสิทธิ์ NTLM บน Domain Controllers หรือ ดำเนินการตามขั้นตอนใดขั้นตอนหนึ่งด้านล่างนี้

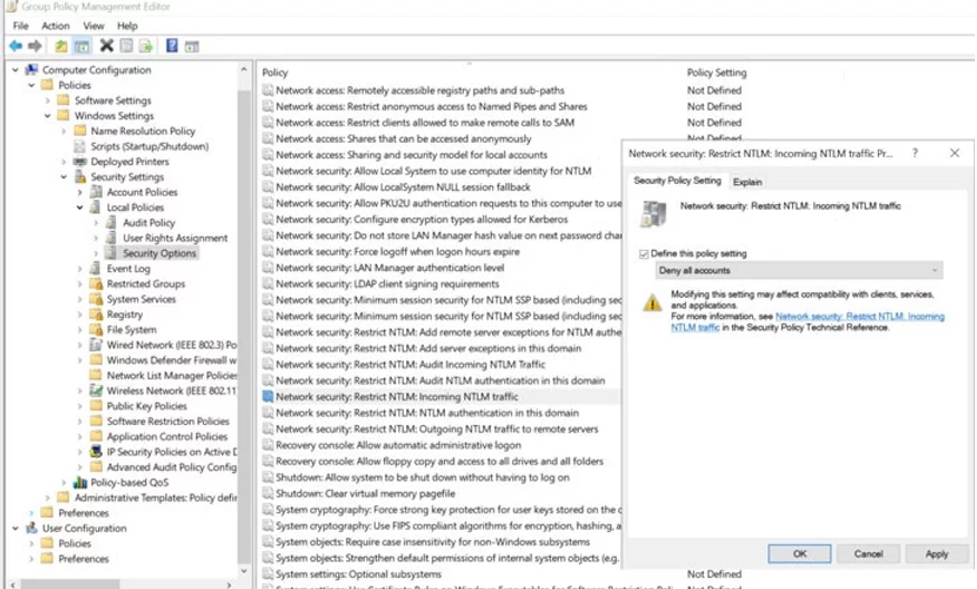

– ปิดการใช้งาน NTLM บนเซิร์ฟเวอร์ AD CS ในโดเมนของคุณโดยใช้นโยบายกลุ่ม ความปลอดภัยของเครือข่าย:

จำกัด NTLM: การรับส่งข้อมูล NTLM ขาเข้า

– ปิดการใช้งาน NTLM สำหรับ Internet Information Services (IIS) บน AD CS Servers ในโดเมนที่เรียกใช้บริการ “Certificate Authority Web Enrollment” หรือ “Certificate Enrollment Web Service”

อ้างอิง: https://thehackernews.com/2021/07/new-petitpotam-ntlm-relay-attack-lets.html

[1]: https://github.com/topotam/PetitPotam

[3]: https://thehackernews.com/2021/01/experts-detail-recent-remotely.html

ผู้เขียน : นาย วสุพล ไชยสง่าศิลป์

ผู้ตรวจทาน : นายเจษฏา ทองก้านเหลือง

เผยแพร่ : วันที่ 30 กรกฏาคม 2564