เมื่อวันที่ 21 กันยายน 2564 VMware ได้ประกาศพบช่องโหว่ของ vCenter Server จำนวน 19 รายการ โดยผลิตถัณฑ์ที่ได้รับผลกระทบได้แก่ เซิร์ฟเวอร์ VMware vCenter (vCenter Server) และ VMware Cloud Foundation (Cloud Foundation)

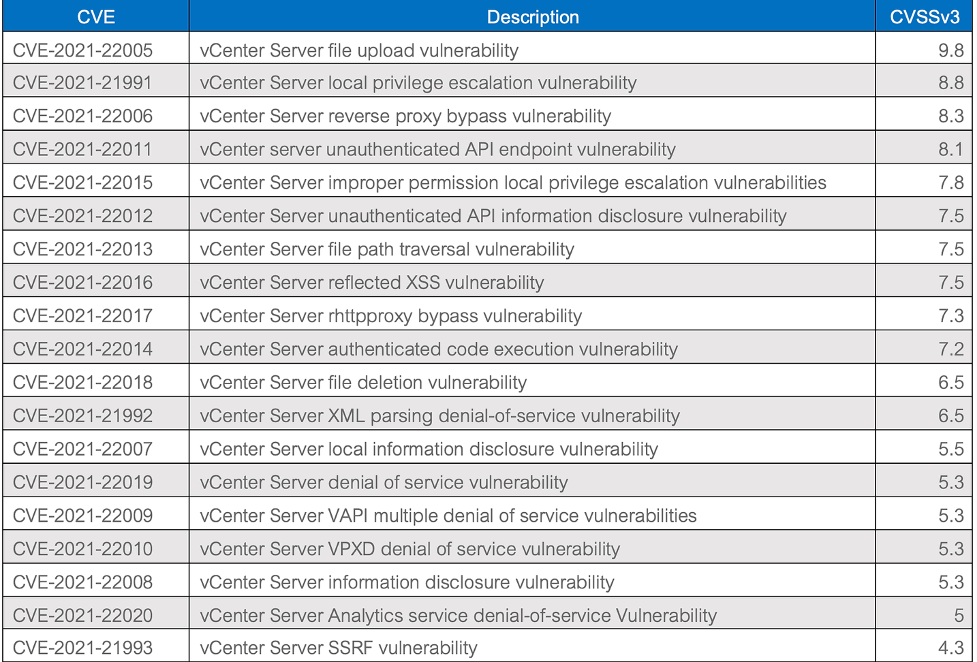

รายการช่องโหว่มีดังนี้

รูป ตารางที่ 1

CVE-2021-22005 เป็นช่องโหว่ในการอัปโหลดไฟล์ใน vCenter Server โดยผู้ไม่ประสงค์ดีสามารถเข้าถึง Port 443 ได้โดยไม่มีการตรวจสอบสิทธิ์ ผ่านเครือข่ายเดียวกันหรือจากอินเทอร์เน็ตโดยตรง ทำให้สามารถอัพโหลดไฟล์ที่มีคำสั่งอันตรายหรือสามารถเรียกใช้โค้ดอันตรายจากระยะไกลได้

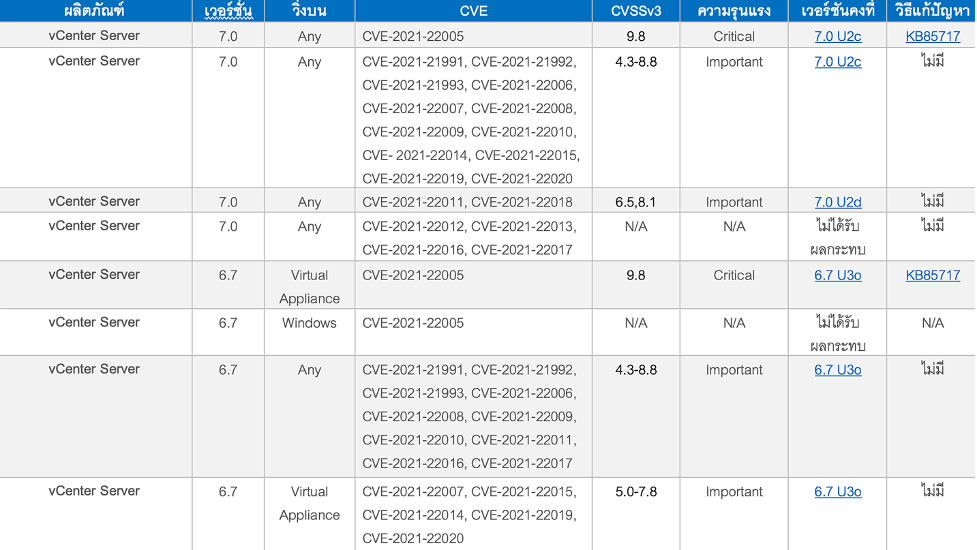

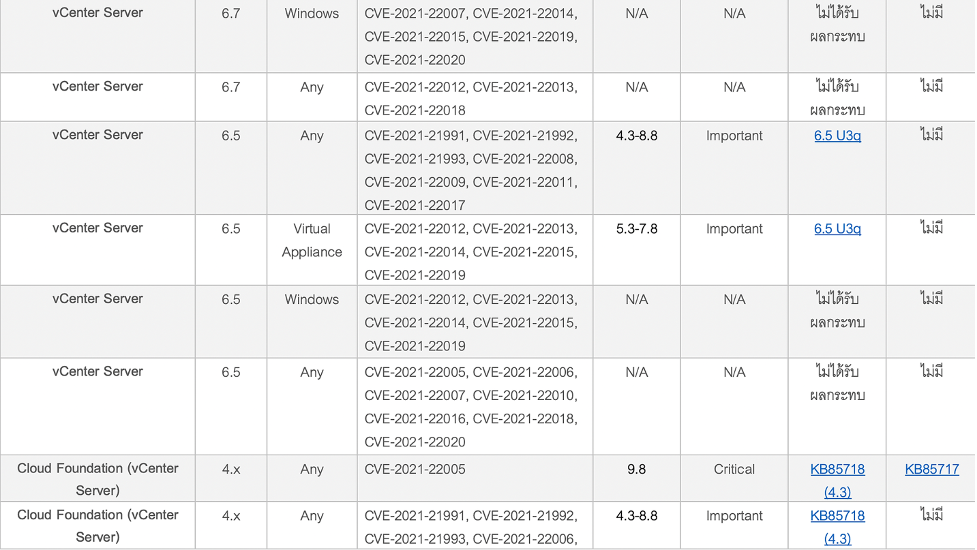

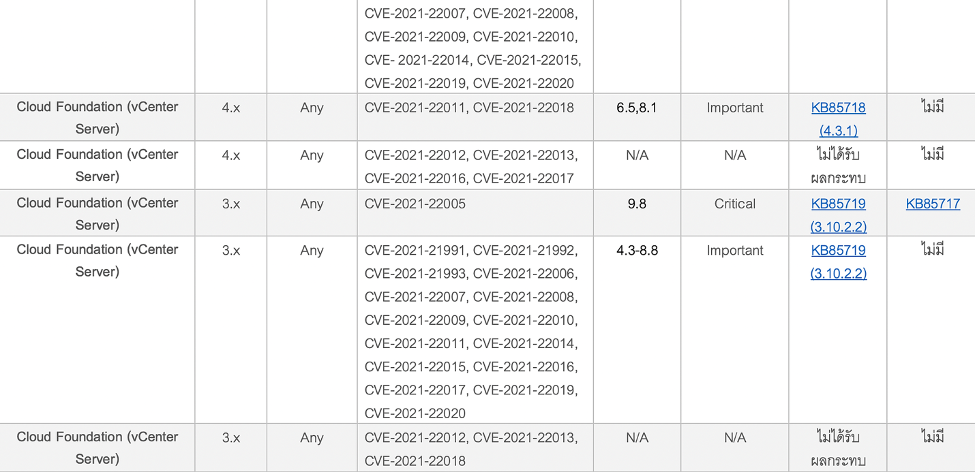

รายละเอียดช่องโหว่ที่พบของผลิตภัณฑ์แต่ละเวอร์ชันดังตารางที่ 2

ตารางที่ 2 แสดงรายละเอียดช่องโหว่ของผลิตภัณฑ์แต่ละเวอร์ชัน

รูป ตารางที่ 2

ซึ่งการโจมตีดังกล่าวได้มีการเผยแพร่บนเว็บไซต์ บล็อก หรือโซเชียลต่างๆ และพบการโจมตีโดยใช้ช่องโหว่ดังกล่าวแล้ว สำหรับผู้ดูแลระบบที่ได้รับผลกระทบควรอัปเดตเพื่อปิดช่องโหว่โดยสามารถศึกษารายละเอียดของแพตช์ได้จากรายงานของ Vmware (https://www.vmware.com/security/advisories/VMSA-2021-0020.html)

อ้างอิง :

ผู้เขียน : นาย วสุพล ไชยสง่าศิลป์

ผู้ตรวจทาน : นายเจษฏา ทองก้านเหลือง

เผยแพร่ : วันที่ 7 ตุลาคม 2564